引言:DevOps时代的自动化革命

在当今快节奏的软件开发领域,”时间就是金钱”这句古老的格言被赋予了全新的含义。每一次代码提交、每一次测试运行、每一次部署上线,都直接关系到产品的迭代速度和市场竞争力。传统的手动部署方式不仅效率低下,而且极易出错,已经成为制约团队发展的瓶颈。正是在这样的背景下,GitHub Actions自动化技术应运而生,它不仅仅是一个工具,更是一种全新的开发哲学。

作为全球最大的代码托管平台,GitHub通过Actions功能将CI/CD(持续集成/持续部署)能力直接集成到开发者的工作流中。这使得开发团队可以在同一个平台上完成代码编写、测试验证和部署上线的完整闭环。然而,真正的挑战在于如何不仅仅停留在”能用”的层面,而是构建一套高效、安全、可扩展的现代化自动化体系。

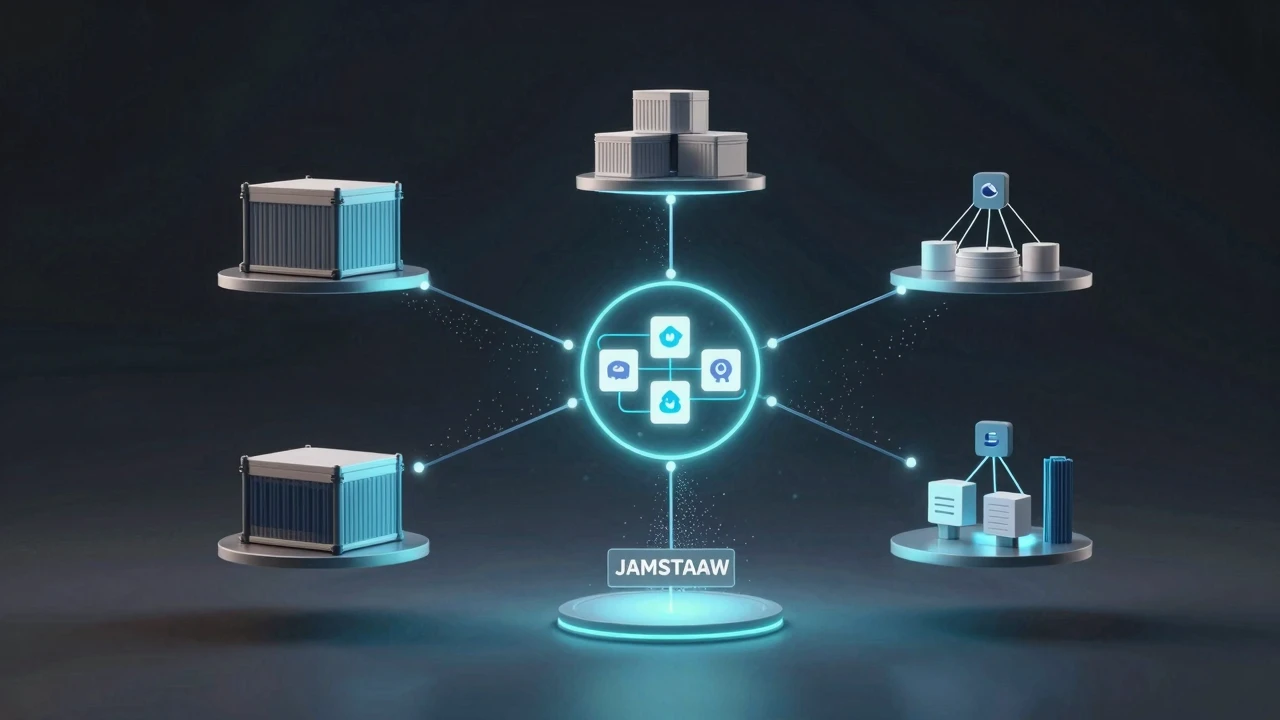

本文将深入探讨一个完整的现代化前端部署架构。我们将从基础的Docker容器优化开始,逐步深入到Kubernetes集群部署,探讨如何在Serverless环境下处理数据库需求,并结合JAMStack架构的先进理念。同时,我们还会涵盖安全左移(Shift Left Security)的实践,Headless CMS的集成策略,静态站点生成的优化技巧,CDN缓存策略的制定,以及内容预渲染的最佳实践。这不仅仅是一份技术指南,更是一套经过实战检验的完整解决方案。

第一章:GitHub Actions自动化基础与进阶

1.1 GitHub Actions的核心概念

要深入理解GitHub Actions,我们首先需要掌握其核心概念。Workflows(工作流)是整个自动化体系的基石,它由Jobs(任务)组成,而Jobs则由Steps(步骤)构成。这种层级化的结构使得我们可以清晰地定义复杂的构建和部署流程。

一个典型的Workflow文件采用YAML格式,存放在仓库的.github/workflows目录下。它的执行由Events(事件)触发,这些事件可以是代码推送(push)、Pull Request创建、定时任务,甚至是仓库外的Webhook。

name: Production Build and Deploy

on:

push:

branches: [ main ]

pull_request:

branches: [ main ]

jobs:

build-and-test:

runs-on: ubuntu-latest

steps:

- uses: actions/checkout@v3

- name: Setup Node.js

uses: actions/setup-node@v3

with:

node-version: '18'

- run: npm ci

- run: npm run test

- run: npm run build

1.2 构建矩阵与并行执行

在复杂的项目中,我们需要确保代码在多个环境下的兼容性。GitHub Actions的构建矩阵(Build Matrix)功能允许我们并行运行多个任务,极大提升了测试效率。例如,我们可以同时在Node.js的多个版本上运行测试,或者在不同的操作系统上验证构建结果。

strategy:

matrix:

node-version: [14.x, 16.x, 18.x]

os: [ubuntu-latest, windows-latest]

这种并行化策略对于大型项目尤为重要,它能够将原本需要数小时的测试过程压缩到几分钟内完成,为快速迭代提供了坚实的基础。

1.3 使用Artifacts和Caches优化工作流

在实际的CI/CD流程中,构建产物的传递和依赖的缓存是两个关键的优化点。GitHub Actions提供了Artifacts功能,允许在不同Job之间共享文件。例如,我们可以在Build Job中生成应用包,然后在Deploy Job中下载并部署。

- name: Upload Build Artifacts

uses: actions/upload-artifact@v3

with:

name: build-output

path: dist/

同时,依赖缓存是提升构建速度的利器。通过actions/cache,我们可以缓存node_modules、Docker层、构建缓存等,避免每次运行都重新下载和编译依赖。

第二章:Docker容器优化的艺术

2.1 多阶段构建的精髓

容器化是现代应用部署的标准,但未经优化的Docker镜像往往体积庞大,不仅占用存储空间,还增加了部署时间和安全风险。多阶段构建(Multi-stage Build)是解决这一问题的核心技术。

传统的Docker构建方式会将构建工具、中间文件和源代码全部保留在最终镜像中。而多阶段构建通过分离构建环境和运行环境,只将最终产物复制到轻量级的基础镜像中。

# 构建阶段

FROM node:18-alpine AS builder

WORKDIR /app

COPY package*.json ./

RUN npm ci

COPY . .

RUN npm run build

# 运行阶段

FROM nginx:alpine

COPY --from=builder /app/dist /usr/share/nginx/html

COPY nginx.conf /etc/nginx/nginx.conf

EXPOSE 80

这种构建方式可以将原本数百MB的镜像缩小到几十MB,显著提升了部署效率。

2.2 层级优化与包管理

Docker镜像是由多个只读层组成的,每一行指令都会创建一个新层。合理的指令顺序对于利用Docker缓存至关重要。通常,我们将变化频率低的文件(如package.json)放在前面,变化频率高的文件(如源代码)放在后面。

此外,针对Node.js项目,我们可以使用npm ci代替npm install,前者能够更严格地遵循package-lock.json,确保构建的一致性。同时,使用--only=production参数可以排除开发依赖,进一步减小镜像体积。

2.3 安全扫描与漏洞修复

在容器优化中,安全是不可忽视的一环。Docker镜像可能包含已知的安全漏洞,因此在构建完成后进行安全扫描是必要的。我们可以集成Trivy或Snyk等工具到GitHub Actions中。

- name: Run Trivy vulnerability scanner

uses: aquasecurity/trivy-action@master

with:

image-ref: 'myapp:latest'

format: 'table'

exit-code: '1'

ignore-unfixed: true

severity: 'CRITICAL,HIGH'

通过在CI流程中加入安全扫描,我们能够及时发现并修复漏洞,确保生产环境的安全。

第三章:Kubernetes前端部署实战

3.1 K8s部署策略与YAML配置

Kubernetes作为容器编排的标准,为前端应用提供了强大的部署能力。一个典型的前端部署通常包含Deployment、Service和Ingress三个核心资源。

Deployment负责管理Pod的生命周期,确保指定数量的副本始终处于运行状态。Service提供内部负载均衡,而Ingress则处理外部流量路由。

apiVersion: apps/v1

kind: Deployment

metadata:

name: frontend-app

spec:

replicas: 3

selector:

matchLabels:

app: frontend

template:

metadata:

labels:

app: frontend

spec:

containers:

- name: frontend

image: myregistry/frontend:latest

ports:

- containerPort: 80

resources:

requests:

memory: "64Mi"

cpu: "250m"

limits:

memory: "128Mi"

cpu: "500m"

livenessProbe:

httpGet:

path: /health

port: 80

initialDelaySeconds: 30

periodSeconds: 10

3.2 滚动更新与回滚机制

Kubernetes的滚动更新(Rolling Update)策略允许我们在不中断服务的情况下更新应用。通过设置strategy.type: RollingUpdate,我们可以控制更新过程中新旧Pod的交替节奏。

strategy:

type: RollingUpdate

rollingUpdate:

maxSurge: 1

maxUnavailable: 0

同时,Kubernetes会自动保存每次部署的历史记录,当新版本出现问题时,可以快速回滚到之前的稳定版本。

kubectl rollout history deployment/frontend-app

kubectl rollout undo deployment/frontend-app --to-revision=2

3.3 与GitHub Actions的深度集成

将Kubernetes部署集成到GitHub Actions中,需要配置适当的权限和连接方式。通常,我们会使用Kubeconfig文件或ServiceAccount Token进行认证。

- name: Deploy to Kubernetes

uses: actions-hub/kubectl@master

env:

KUBE_CONFIG: ${{ secrets.KUBE_CONFIG }}

with:

args: set image deployment/frontend-app frontend=myregistry/frontend:${{ github.sha }}

为了实现零停机部署,我们可以结合蓝绿部署或金丝雀发布策略,通过Istio或Nginx Ingress Controller实现流量的精细控制。

第四章:Serverless架构与数据库优化

4.1 Serverless数据库的选择与配置

Serverless架构正在改变我们思考后端服务的方式。对于数据库层,我们可以选择像PlanetScale、Supabase或Firebase这样的Serverless数据库服务。这些服务提供了自动扩展、全球分发和按需付费的优势。

以PlanetScale为例,它基于MySQL协议,但底层使用Vitess进行分片,可以无缝处理从几百到上亿行数据的扩展。在GitHub Actions中配置数据库连接时,我们需要特别注意安全性。

- name: Run Database Migrations

env:

DATABASE_URL: ${{ secrets.DATABASE_URL }}

run: |

npm run db:migrate

4.2 无服务器函数与API路由

在现代前端架构中,API层通常采用Serverless Functions实现。无论是Vercel Functions、Netlify Functions,还是AWS Lambda,它们都允许我们编写细粒度的API端点,而无需管理服务器。

这种模式特别适合处理突发流量,因为Serverless平台会根据请求量自动扩缩容。在GitHub Actions中,我们可以通过简单的命令部署这些函数。

4.3 成本优化与性能监控

虽然Serverless按使用付费,但不当的使用方式可能导致成本激增。优化策略包括:

- 使用Edge Functions处理静态内容,减少回源请求

- 优化函数执行时间,避免长时间运行的任务

- 使用缓存减少重复计算

- 实施合理的重试机制和超时设置

同时,我们需要建立完善的监控体系,追踪函数的执行时间、错误率和调用量,及时发现性能瓶颈。

第五章:JAMStack架构的深度实践

5.1 JAMStack的核心理念与优势

JAMStack(JavaScript, APIs, Markup)代表了一种现代化的Web架构范式。它的核心思想是预渲染和去中心化。通过在构建时生成静态HTML,我们可以极大地提升页面加载速度和安全性。

与传统架构相比,JAMStack应用不直接依赖于后端服务器,所有动态功能都通过API调用实现。这种解耦使得前端和后端可以独立开发和部署,极大地提升了团队的灵活性。

5.2 Headless CMS集成策略

Headless CMS是JAMStack架构的重要组成部分。它将内容管理与内容展示分离,通过API提供内容数据。流行的Headless CMS包括Contentful、Strapi、Sanity等。

在GitHub Actions中集成Headless CMS通常涉及以下步骤:

- name: Fetch Content from CMS

env:

CONTENTFUL_SPACE_ID: ${{ secrets.CONTENTFUL_SPACE_ID }}

CONTENTFUL_ACCESS_TOKEN: ${{ secrets.CONTENTFUL_ACCESS_TOKEN }}

run: |

npm run content:fetch

为了优化构建过程,我们可以使用增量静态再生(ISR)技术,只重新构建发生变化的页面,而不是整个站点。

5.3 静态站点生成器的选择与配置

静态站点生成器(SSG)是JAMStack的实现工具。根据项目需求,我们可以选择不同的SSG:

- Next.js:功能最全面,支持SSG、SSR和ISR,适合复杂应用

- Gatsby:基于React,插件生态丰富,适合内容驱动的站点

- Nuxt.js:Vue生态的选择,开发体验优秀

- Hugo:基于Go,构建速度极快,适合纯静态站点

在GitHub Actions中构建静态站点时,我们可以利用缓存来加速依赖安装和构建过程。

第六章:安全左移与DevSecOps

6.1 安全左移的理念与实践

安全左移(Security Shift Left)是指将安全考量从部署阶段提前到开发阶段。在GitHub Actions中,我们可以在代码提交、构建、测试的每一个环节加入安全检查。

这包括:

- 代码静态分析(SAST)

- 依赖包漏洞扫描(SCA)

- 密钥扫描(Secret Scanning)

- 容器镜像扫描

6.2 GitHub Actions中的安全最佳实践

保护GitHub Actions工作流本身的安全同样重要。以下是一些关键实践:

# 使用最小权限原则

permissions:

contents: read

pull-requests: write# 避免使用不可信的Actions – uses: actions/checkout@v3 # 官方Actions – uses: some-third-party/action@v1 # 需要谨慎评估

# 保护Secrets

env:

SECRET_VALUE: ${{ secrets.MY_SECRET }}

此外,我们可以使用OIDC(OpenID Connect)进行云服务认证,避免长期凭证的使用,进一步提升安全性。

6.3 合规性与审计

在企业环境中,合规性要求往往非常严格。GitHub Actions提供了详细的日志和审计功能,我们可以:

- 启用Workflows的详细日志记录

- 定期审查Actions的使用情况

- 使用GitHub Advanced Security功能检测代码中的敏感信息

- 建立安全基线和自动化合规检查

第七章:CDN缓存策略与性能优化

7.1 CDN缓存的工作原理

CDN(Content Delivery Network)是提升前端性能的关键技术。理解CDN缓存的工作原理对于制定有效的策略至关重要。

CDN通过在地理上分布的边缘节点缓存内容,使用户可以从最近的节点获取数据,从而减少延迟。缓存的控制主要通过HTTP头来实现:

Cache-Control:控制缓存时间和行为ETag:用于验证缓存是否仍然有效Vary:指定根据哪些请求头区分缓存

7.2 缓存失效策略

合理的缓存失效策略是平衡性能和实时性的关键。以下是几种常见的策略:

1. 基于版本的缓存:为静态资源添加哈希值(如app.a8b9c.js),这样文件名变化时浏览器会自动获取新版本。

2. 按需清除:当内容更新时,通过CDN API清除特定资源的缓存。

3. 短期缓存加验证:使用较短的max-age配合ETag,既能享受缓存益处,又能保证及时更新。

Cache-Control: public, max-age=3600, must-revalidate

ETag: "33a64df551425fcc55e4d42a148795d9f25f89d4"

7.3 边缘计算与动态优化

现代CDN不仅仅是缓存层,更是计算平台。通过边缘计算(Edge Computing),我们可以在离用户最近的地方执行代码,实现动态内容优化。

例如:

- 根据用户设备返回不同格式的图片

- A/B测试的流量分配

- 实时的访问控制和安全防护

- 个性化的内容注入

在GitHub Actions中部署CDN配置时,我们可以使用Terraform或CDN提供商的CLI工具。

第八章:内容预渲染与SEO优化

8.1 预渲染的重要性

对于单页应用(SPA),搜索引擎爬虫往往难以正确索引内容。内容预渲染技术可以在构建时生成静态HTML,确保搜索引擎能够完整地抓取和索引页面内容。

预渲染不仅有利于SEO,还能提升首屏加载速度,改善用户体验。特别是对于内容密集型网站,预渲染可以显著降低服务器负载。

8.2 动态预渲染策略

对于大型站点,全量预渲染可能不切实际。我们可以采用更智能的策略:

1. 按需预渲染:只预渲染高流量的页面和关键路径。

2. 增量预渲染:在GitHub Actions中,根据变更检测结果决定是否需要重新预渲染特定页面。

- name: Incremental Prerender

run: |

CHANGED_FILES=$(git diff --name-only HEAD~1 HEAD | grep -E '.(md|mdx|json)$')

if [ -n "$CHANGED_FILES" ]; then

npm run build:changed -- $CHANGED_FILES

fi

3. 预渲染 + 客户端水合:静态HTML提供初始内容,然后JavaScript接管交互,结合SSR和SPA的优点。

8.3 SEO元数据管理

预渲染页面的SEO元数据需要精心处理。动态生成的

这个部署流程太全了,直接照着改我那破项目了。

求问M1芯片跑这个Docker多阶段构建会有兼容问题吗?

之前自己搞K8s部署老失败,看到这里才发现是探针配置不对,麻了。

@Twilight Belle 探针确实容易踩坑,尤其initialDelaySeconds设短了,服务还没起来就重启了。

Trivy扫描那块加得好,上周刚因为漏洞被安全组call了😭

@星河之泪 Trivy扫出来一堆中危,修复起来也挺麻烦的。

@星河之泪 Trivy这工具真救命了,我们上周也被红队扫出一堆镜像漏洞,hhh

滚动更新配maxUnavailable: 0,线上零抖动稳了,👍

说真的,Artifacts传构建产物比以前我用FTP省心太多了

@星海拾音者 确实,而且版本管理也方便,不用自己搞服务器了。

CDN缓存策略这块能不能再讲细点?比如不同地区刷新怎么处理?

@极光旋律 不同地区CDN刷新一般靠厂商API触发,比如Cloudflare可以用脚本批量清缓存

@极光旋律 不同地区CDN刷新得看厂商API,阿里云和Cloudflare策略不太一样,手动刷太累

用了Gatsby但构建越来越慢,看来得上增量静态再生了

这配置在Node 20上还能跑吗?文档好像没提

Headless CMS接Contentful确实香,但网速差的时候fetch好卡啊

这文章内容挺全的,先收藏了慢慢看。

@画屏春 收藏党表示先码住,回头逐段抄作业,前端部署这块水太深了

Docker多阶段构建那块讲得很清楚,回头试试。

想问下,如果是小团队,这套流程成本会不会很高啊?

GitHub Actions的权限配置感觉是个大坑,有没有更简单的方案?

@卖油翁 这个配置在M1上能跑吗?实测有兼容问题没?

之前用Netlify Functions,确实省心不少。

安全左移这块现在企业里越来越重视了。

感觉讲的有点太理想化了,实际部署一堆幺蛾子。

@铁锚 理想化是有点,但至少指了条路,我们线上也折腾了半个月才稳

CDN那块,不同厂商策略差异大吗?

JAMStack架构听起来不错,但旧项目迁移成本咋样?

Kubernetes部署这块的YAML能再给个完整例子吗?

Docker多阶段构建后镜像小了一半,绝了

Trivy扫描建议加到每个CI流程里,安全组真会查这个

Node 20应该没问题,但node-ci那步可能要换命令,我还没升级

Gatsby构建慢到怀疑人生,增量再生搞起来太有必要了

Contentful卡多半是网络问题,加个本地缓存中转层会好很多

K8s探针超时设短了就会频繁重启,得根据服务实际启动时间调

JAMStack迁移旧项目确实头疼,尤其是带登录态的动态页

Docker多阶段构建后体积直接砍半,build快了不说,仓库压力也小了

Headless CMS用Contentful确实方便,就是国内访问偶尔抽风,得套代理

Gatsby现在不搞增量生成简直没法活,每次改个文案全站重建心态崩了

K8s探针超时设太短会狂重启,我们之前就因为30秒等不及服务启动一直崩

旧项目迁JAMStack?带用户系统的那种改起来头都大,接口层全得重做

M1芯片跑Docker多阶段一般没问题,但注意基础镜像得是arm64的

GitHub Actions权限配置是真的绕,secrets和OIDC整得跟密码学似的

小团队搞这套CI/CD,初期投入不小,但省下来的人力长期看其实划算